Seguridad Institucional Integrada

Arquitectura de grado bancario para proteger el ecosistema financiero, cumplir normativas globales y auditar transacciones con máxima trazabilidad.

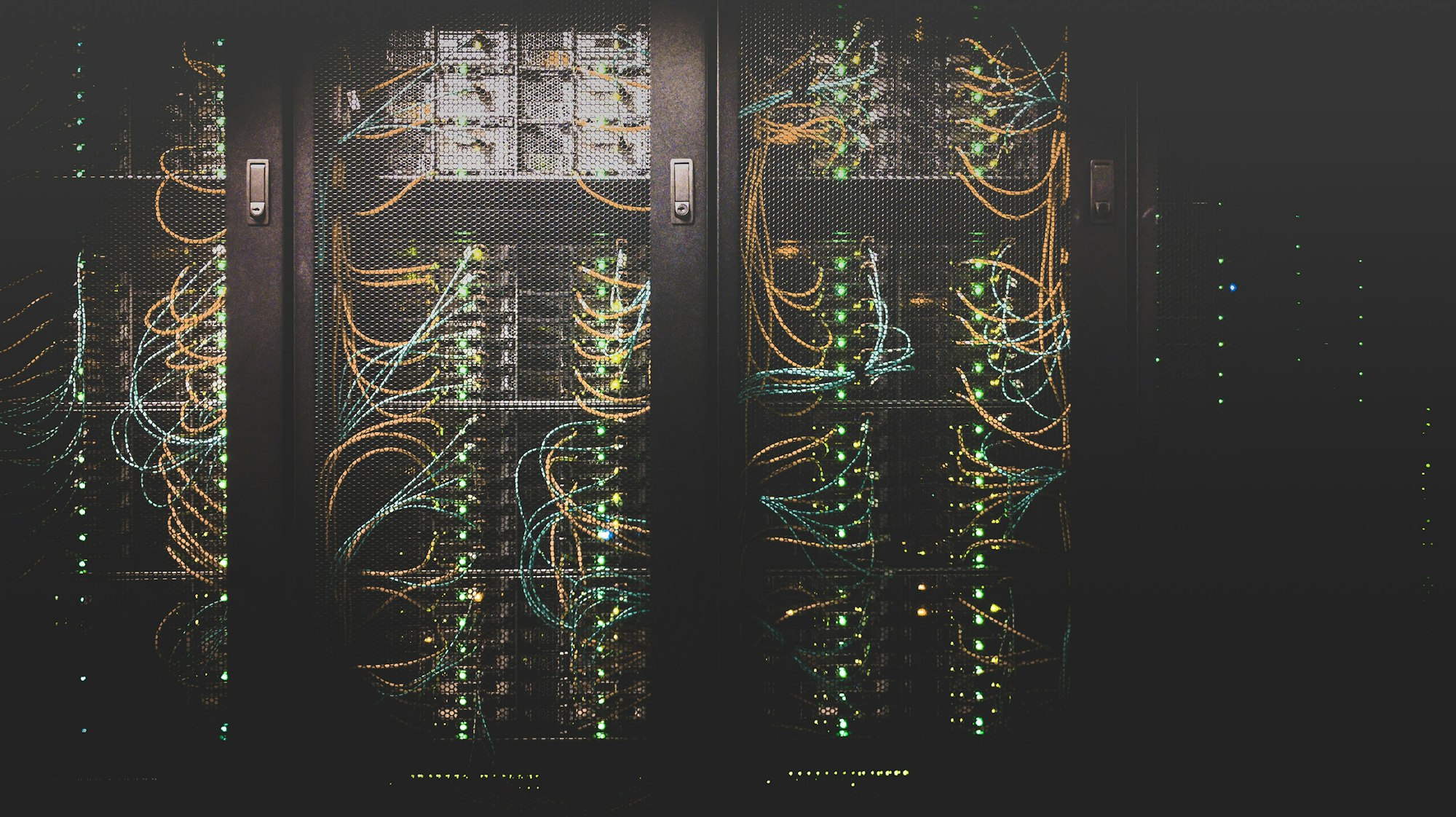

Infraestructura Blindada Confianza Inquebrantable

No solo cumplimos con los estándares; los definimos. Nuestra plataforma opera bajo protocolos de seguridad de grado militar y certificación internacional continua.

Cifrado Militar AES-256

Protección total de datos en reposos y en tránsito mediante algoritmos de encriptación avanzados.

Detección de Fraude con IA

Monitorización proactiva 24/7 mediante modelos predictivos que detienen amenazas antes de que ocurran.

Infraestructura Cloud Segura

Operamos sobre regiones múltiples de AWS con redundancia geográfica y aislamiento total.

Seguridad Biométrica

Autenticación multifactor avanzada con validación facial y dactilar integrada nativamente.

HSM (Hardware Security)

Gestión de llaves criptográficas mediante módulos físicos dedicados, los más altos en la industria.

Compliance Automático

Reglas de negocio dinámicas que garantizan el cumplimiento de normativas locales e internacionales.

Certificaciones de Grado Institucional

Nuestra infraestructura es auditada continuamente por organismos internacionales para garantizar la integridad absoluta de cada transacción.

PCI-DSS Level 1

Estándar de seguridad para datos de tarjetas de pago.

SOC 2 Type II

Seguridad, disponibilidad e integridad de procesamiento.

ISO/IEC 27001

Gestión internacional de seguridad de la información.

Security Operations Center

Surveillance Tier 4 | 24/7/365

Arquitectura de Protección Multi-Capa

Blindaje total desde la infraestructura física hasta la experiencia del usuario final.

Capa de Red

WAF, Anti-DDoS y VPCs aisladas

Capa de Datos

Encriptación Punto-a-Punto (P2PE)

Capa de Usuario

MFA Adaptativo y Biometría

Nube Soberana AWS

Aislamiento total y redundancia N+2

Zero-Trust Protocol

Cada acceso es auditado, validado y registrado permanentemente.

¿Listo para blindar su operación financiera?

Únase a las instituciones que ya confían su infraestructura en la plataforma más segura del mercado.